Seien Sie am 30. April dabei: Vorstellung von Parasoft C/C++test CT für kontinuierliche Tests und Compliance-Exzellenz | Registrierung

Zum Abschnitt springen

Offenlegung sensibler Daten OWASP im Jahr 2024: Der vollständige Leitfaden

Das Open Web Application Security Project (OWASP) hat dazu beigetragen, durch Schulungen und Foren Antworten auf kritische IT-Probleme bereitzustellen. Lesen Sie es durch, um die Antworten auf die dringendsten OWASP Top 10 und Fragen zur Sicherheit von Webanwendungen zu finden.

Zum Abschnitt springen

Zum Abschnitt springen

Lassen Sie uns in Antworten auf das Drücken eintauchen OWASP Top 10 und Fragen zur Sicherheit von Webanwendungen.

- Was ist die Offenlegung sensibler Daten?

- Was ist ein guter Ausgangspunkt für die Sicherheit von Webanwendungen?

- Was ist OWASP?

- Was sind OWASP-Top-10-Angriffe und welche Schwachstellen gehören heute zu den OWASP-Top-10?

In der Softwareentwicklung ist das Testen auf Softwareschwächen, die Sicherheitslücken aufdecken, Routine. Die Sicherheit von Webanwendungen ist jedoch aufgrund der zunehmenden Verwendung von Anwendungsprogrammierschnittstellen (APIs), die die Angriffsfläche für Anwendungen vergrößern, komplexer geworden. DevSecOps-, AppSec- und Anwendungsentwicklungsteams suchen nun nach Methoden, um Sicherheitsrisiken zu mindern, die Angriffsfläche zu verringern und Datenrisiken durch Schwachstellen in Webanwendungen zu verhindern.

Es gibt einen Ansturm von Webanwendungsangriffen auf Unternehmen und er nimmt stetig zu. Webanwendungen verwenden bekanntermaßen anfällige Abhängigkeiten von Drittanbietern. Die Zugänglichkeit und Erreichbarkeit dieser anfälligen Komponenten weisen Softwareabhängigkeiten auf, die Sicherheitsrisiken schaffen und Angriffsflächen in Webanwendungen offenlegen. Es macht es Angreifern leicht, ernsthafte Störungen zu verursachen, persönliche Informationen wie Kreditkartendaten zu stehlen oder zu manipulieren, einen Denial-of-Service zu verursachen oder die Daten einfach für Lösegeld zu halten. Leider bekommt kein Unternehmen, ob groß oder klein, einen Pass, wenn es um diese Cybersicherheitsherausforderungen geht.

Angreifer suchen nach Schwachstellen und nutzen sie, um die Sicherheit der Anwendung zu gefährden. Schwachstellen in Webanwendungen können Softwareschwächen im Anwendungscode oder Fehlkonfigurationsprobleme in webbasierten Anwendungen sein. Diese Schwachstellen können folgende Ursachen haben:

- Keine Validierung oder Bereinigung von Formulareingaben

- Falsch konfigurierte Webserver

- Fehler im Anwendungsdesign

- Schlecht implementierte und konzipierte Authentifizierungsmechanismen

- Anwendungsprogrammierschnittstellen (APIs)

Angriffe auf Webanwendungen sind einer der häufigsten Angriffsvektoren für Cybersicherheitsvorfälle und Datenschutzverletzungen, wie in Verizon’s Data Breach Investigation Report (DBIR) 2021. Sie erfordern solide Präventions- und Behebungsstrategien wie Patches und Bedrohungsmodellierung, um sie abzuschwächen.

Was ist die Offenlegung sensibler Daten?

Obwohl es offensichtlich erscheinen mag, machen sensible Daten heute einen erheblichen Teil der Informationen aus, die wir online teilen. Offenlegung bedeutet, dass persönliche Identifikationsinformationen (PII) für Angreifer verfügbar sind, die sie für Profit, Betrug oder Identitätsdiebstahl nutzen können. PII umfassen Namen, Adressen, E-Mail-Adressen, Telefonnummern und noch wichtigere Daten wie Sozialversicherungsnummern sowie Bank- und Kreditkartenkontoinformationen. Unterdessen können sensible Geschäftsdaten Geschäftsgeheimnisse oder Geschäftspläne preisgeben.

Die Offenlegung sensibler Daten ist, wie in den OWASP Top Ten beschrieben, eine Sicherheitslücke, bei der eine Anwendung unbefugten Personen oder Systemen unbeabsichtigt vertrauliche oder sensible Informationen wie persönliche Benutzerdaten, Finanzunterlagen oder Anmeldeinformationen preisgibt. Diese Gefährdung kann durch unzureichende Datenschutzmaßnahmen, schwache Verschlüsselung oder unsachgemäße Zugriffskontrollen entstehen, was möglicherweise zu Datenschutzverletzungen führt und die Privatsphäre und Sicherheit der Benutzer gefährdet.

Was ist ein guter Ausgangspunkt für die Sicherheit von Webanwendungen?

Das Open Web Application Security Project (OWASP) fördert Anwendungssicherheitspraktiken (AppSec) weltweit durch Community-Engagement, Schulung und Sensibilisierung. OWASP Top 10 ist der Referenzstandard für Unternehmen, die Webanwendungen proaktiv vor Sicherheitsbedrohungen schützen, um Risiken zu reduzieren. Die OWASP-Top-10-Compliance-Validierung ist ein guter erster Schritt, wenn Sie versuchen, die Softwareentwicklungskultur in Ihrem Unternehmen zu ändern und zu verbessern, da OWASP Aufklärung und Bewusstsein für Anwendungsbedrohungen und Dinge bietet, die schief gehen können, wenn gute Codierungs- und Anwendungssicherheitspraktiken nicht befolgt werden .

Eine weitere Ressource zur Verbesserung der Sicherheit von Webanwendungen ist das Common Vulnerabilities and Exposures (CVE)-System, das einen Verweis auf bekannte Sicherheitslücken und -risiken für die Informationssicherheit bereitstellt. Es ermöglicht jedem, öffentlich bekannte Schwachstellen zu verfolgen, und bietet Telemetrie zu realen Exploits, die in Softwareentwicklungspraktiken und Bedrohungsmodellierungsaktivitäten kodifiziert werden können, um die Sicherheit zu integrieren.

Das Scannen oder Testen von Webanwendungen (wie SAST, DAST, IAST, SCA) ist eine gute Grundlage für Sicherheitsteams. Eine Web Application Firewall (WAF) ist ein weiteres Tool zum Filtern, Überwachen und Blockieren von Webanwendungsangriffen, die in den OWASP Top 10 identifiziert wurden.

Was ist OWASP?

OWASP ist eine internationale gemeinnützige Organisation, die sich der Verbesserung der Sicherheit von Webanwendungen widmet. Seine Bedeutung liegt in seiner Rolle als Vorreiter im Bereich Webanwendungssicherheit, die durch Ressourcen, Tools und Richtlinien zur Identifizierung und Behebung von Sicherheitslücken erreicht wird. OWASP trägt dazu bei, das Web sicherer zu machen, indem es das Bewusstsein schärft und Best Practices ermöglicht.

OWASP Top 10 Sicherheitsrisiken für Webanwendungen

Die OWASP Top 10 ist eine Liste der bekanntesten Schwachstellen und gefährlichen Sicherheitsrisiken für Webanwendungen. Es wird regelmäßig aktualisiert, um den zunehmenden und sich weiterentwickelnden Bedrohungen immer einen Schritt voraus zu sein. Entwickler erkennen die OWASP-Top-Ten-Liste allgemein als Richtlinie für die Sicherheit von Web-Apps an.

Was sind die Top-10-Angriffe von OWASP und welche Schwachstellen gehören heute zu den Top-10 von OWASP?

OWASP bietet eine Dokumentation für die Top-10-Liste mit einer Website, die jeder Schwachstelle gewidmet ist und die Bedrohungs-, Risiko- und Abwehrstrategien umreißt. Die Website beschreibt, was jede Schwachstelle ist und bietet eine Risikobewertung, die verwendet wird, um mögliche Schwachstellen zu priorisieren und zu sortieren.

Die folgenden Schwachstellen A1–A10 umfassen die OWASP Top 10, zuletzt aktualisiert im Jahr 2021.

1. A01:2021 – Zugriffskontrolle defekt

Ganz oben auf der Liste als das schwerwiegendste Sicherheitsrisiko für Webanwendungen standen 34 CWEs für die kaputte Zugriffskontrolle. Das sind mehr als Vorkommen in Anwendungen als in jeder anderen Kategorie. Das Zugriffskontrollmodell einer Webanwendung ist eng mit den Inhalten und Funktionen der Site verknüpft. Wenn es nicht richtig konfiguriert ist, können Hacker auf sensible Dateien zugreifen und die Site verunstalten.

2. A02:2021 – Kryptografische Fehler

Kryptoanalytische Software umfasst verschiedene Softwareprogramme, die zum Knacken von Verschlüsselungen verwendet werden. Formal als Sensitive Data Exposure bezeichnet, bedeutet ein kryptografischer Fehler, dass die Informationen, die vor nicht vertrauenswürdigen Quellen geschützt werden sollen, an Angreifer weitergegeben wurden. Hacker können dann auf Informationen wie Kreditkartendaten oder andere Authentifizierungsdaten zugreifen.

3. A03:2021 – Injektion

Wenn ein Angreifer bösartigen SQL-Code verwendet, um eine Backend-Datenbank zu manipulieren und so vertrauliche Informationen preiszugeben, spricht man von einem Injektionsangriff. Injektionsfehler wie NoSQL, OS, LDAP und SQL-Injection treten auf, wenn nicht vertrauenswürdige Daten als Teil eines Befehls oder einer Abfrage an einen Interpreter gesendet werden.

Cross-Site Scripting (XSS)-Angriffe sind eine weitere Art der Injektion. Schädliche Skripte werden in ansonsten harmlose und vertrauenswürdige Websites injiziert, die den Inhalt der HTML-Seite neu schreiben können.

Sever-Side Request Forgery (SSRF) ist eine Angriffsart, die auftreten kann, wenn ein Hacker nicht nur nicht autorisierte Listen einsehen, Tabellen löschen und nicht autorisierten administrativen Zugriff haben kann, sondern auch eine Remote-Codeausführung vom Back-End-Server einer anfälligen Webanwendung aus durchführen kann .

4. A04:2021 – Unsicheres Design

Dies ist eine neue Kategorie für 2021 und der Schwerpunkt liegt auf den Risiken im Zusammenhang mit Konstruktionsfehlern. Zum Schutz vor unsicheren Designs für Webseiten sind mehr Bedrohungsmodellierung, sichere Designmuster und -prinzipien sowie Referenzarchitekturen erforderlich.

Dies ist eine wichtige Ergänzung, da Entwickler wissen müssen, wie Design- und Architekturkonzepte richtig konfiguriert und in Code implementiert werden müssen. Die falsche Implementierung von Design- und Architekturkonzepten in Code kann zu Sicherheitslücken führen.

5. A05:2021 – Fehlkonfiguration der Sicherheit

XML-External-Entities-Angriffe wurden in diesem Jahr in Sicherheitsfehlkonfigurationen umgewandelt. Es stellt eine zunehmende Bedrohung dar, da sich die Softwarekonfigurationen immer mehr ändern.

6. A06:2021 – Anfällige und veraltete Komponenten

Diese Kategorie, die zuvor den Titel Using Components with Known Vulnerabilities trug, stellt ein bekanntes Problem dar, von dem OWASP-Experten festgestellt haben, dass viele weiterhin Schwierigkeiten haben, es zur Risikobewertung zu testen.

Viele Sicherheitsprobleme werden auf veraltete Softwarekomponenten von Drittanbietern zurückgeführt. Hinzu kommt die wachsende Sorge, dass die Zeit bis zur Ausnutzung immer kürzer wird und Unternehmen Schwachstellen nicht schnell genug beheben oder beheben.

7. A07:2021 – Identifizierungs- und Authentifizierungsfehler

Die Kategorie „Authentifizierungsschwachstellen“ ist vom zweiten Platz in den Top Ten zurückgefallen, da die erhöhte Verfügbarkeit standardisierter Frameworks hilfreich zu sein scheint. Früher wurde sie als Schwachstelle „Broken Authentication“ bezeichnet, da sie zu einem Denial-of-Service führen kann, wenn Benutzerkonten nicht authentifiziert werden können. In den meisten Fällen wird keine Multi-Faktor-Authentifizierung eingesetzt. Es umfasst jetzt CWEs, die eher mit Identifizierungsfehlern zusammenhängen.

8. A08:2021 – Software- und Datenintegritätsfehler

Als neue Kategorie für 2021 konzentriert sich diese darauf, Annahmen in Bezug auf Softwareupdates, kritische Daten und CI/CD-Pipelines zu treffen, ohne die Integrität zu überprüfen. A8:2017 – Unsichere Deserialisierung ist jetzt ein Teil dieser größeren Kategorie.

Die wachsende Besorgnis über die jüngsten Angriffe im Zusammenhang mit dem SolarWinds-Verstoß und der Sicherung der Build-Umgebung erhöht die Bedeutung dieser Bedrohung. Die Softwareintegrität wurde in Abschnitt 4 der Executive Order on Cybersecurity ausdrücklich hervorgehoben.

9. A09:2021 – Sicherheitsprotokollierungs- und Überwachungsfehler (ehemals A10 OWASP Top 10 2017)

Diese Kategorie wurde um weitere Arten von Fehlern erweitert, die sich direkt auf die Sichtbarkeit, die Vorfallwarnung und die Forensik auswirken können.

10. A10:2021 – Serverseitige Anforderungsfälschung

Die Daten zeigen, dass es eine niedrige Inzidenzrate für diese Kategorie gibt, die gerade in die Top 10 aufgenommen wurde.

OWASP-Konformität mit SAST

Da Cyberangriffe ständig in den Nachrichten sind, können Sie es sich nicht leisten, dass Ihre Webanwendungen aufgrund vermeidbarer Sicherheitslücken Opfer von Angreifern werden. Statische Anwendungssicherheitstests (SAST) oder statische Codeanalyse ermöglichen Ihrem Unternehmen die Durchführung automatisierter Tests und Analysen des Quellcodes Ihrer Webanwendung.

SAST ist der Prozess des Analysierens des Codes, um nach Softwareschwächen zu suchen, die Sicherheitslücken in Webanwendungen aufdecken könnten. SAST-Tools benötigen keine laufende Anwendung, um eine Analyse durchzuführen. SAST kann Code in Echtzeit analysieren, um Sie eher früher als später über OWASP-Top-10-Verstöße zu informieren.

Eine bewährte Methode zur Reduzierung von Sicherheitslücken besteht darin, die Anleitungen aus den OWASP Top 10 von Anfang an in Ihre Softwareentwicklungsaktivitäten einzubetten und statische Anwendungssicherheitstests zur Validierung der Compliance zu verwenden. Durch die frühzeitige Einbindung statischer Anwendungssicherheitstests in den Entwicklungsprozess können Sie Sicherheitslücken und Anwendungsschwachstellen erkennen – wenn sie am einfachsten und kostengünstigsten zu beheben sind und gleichzeitig Ihre Sicherheitsvorschriften eingehalten werden.

Der Umgang mit der Ausgabe von Sicherheitstools kann überwältigend sein, daher sollten Sie nach automatisierten SAST-Tools suchen, die einige Risikomodelle der Sicherheitsbranche integrieren. OWASP ist ein guter Ausgangspunkt weil es die wichtigsten Probleme und Schwachstellen anspricht. Sie können das verbessern, sobald Ihr Team das Gefühl hat, es unter Kontrolle zu haben. Die in der folgenden Tabelle aufgeführten erweiterten Standards für sichere Codierung helfen Ihnen, Ihre Sicherheit zu erweitern und sich auf den zukünftigen Erfolg vorzubereiten.

Sichere Codierungsstandards

Im Folgenden sind gängige sichere Codierungsstandards aufgeführt, die Unternehmen anpassen und übernehmen können, um ihre Sicherheitslage zu verbessern und viele der Softwareschwächen zu verhindern, die zu Sicherheitslücken führen.

1. CERT (Computer Emergency Response Team)

Richtlinien für verschiedene Sprachen, die Entwicklern helfen, Fehler bei der Codierung und Implementierung zu vermeiden und auch Fehler auf niedriger Ebene im Design zu erkennen.

2. OWASP Top Ten

Webanwendungs- und Softwareentwickler nutzen diese Standards, um hohe Sicherheitsrisiken in Webanwendungen zu erkennen und zu beheben.

3. CWE (Common Weakness Enumeration)

Hierbei handelt es sich um ein Kategoriensystem, das Entwicklern hilft, Schwachstellen und Schwachstellen in Software zu identifizieren und ihnen dabei hilft, Softwarefehler zu verstehen. Entwickler nutzen das System auch, um Tools zur Behebung und Vermeidung von Fehlern zu entwickeln.

4. DISA-Anwendungssicherheit und -entwicklung STIGS

Hilft Managern, Designern, Entwicklern und Systemadministratoren bei der Entwicklung und Pflege von Sicherheitskontrollen in Anwendungen und Anwendungsentwicklung.

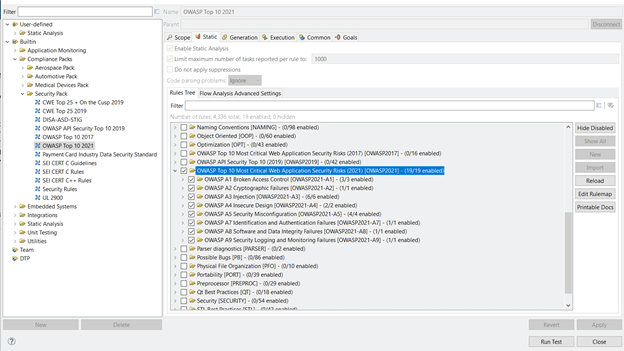

Automatisierte SAST-Lösungen wie Parasoft bieten ein aktualisiertes Compliance-Paket gemäß den OWASP-Updates. Die neuen Regeln werden zu Prüfern, um Entwicklern dabei zu helfen, die neuen sicheren Codierungspraktiken (siehe Abbildung unten) für beliebte Programmiersprachen wie durchzusetzen Javac, C / C ++, .NET, Python). Dies hilft Entwicklern dabei, die zehn größten Risiken zu eliminieren, die von OWASP identifiziert wurden. Darüber hinaus kann eine Funktion wie die automatisierte Priorisierung mithilfe von KI/ML das Rätselraten bei der manuellen Sichtung beseitigen.

Parasoft Checker/Rulers-Unterstützung für OWASP Top 10

Das Bild unten zeigt die Checker-/Regelunterstützung von Parasoft für die neueste Version der OWASP Top 10 2021.

OWASP Top 10 API-Sicherheitsrisiken

Die OWASP Top 10 API Sicherheitsrisiken ist eine Liste häufiger Sicherheitsprobleme, die sich speziell auf APIs (Application Programming Interfaces) in Webanwendungen beziehen. Diese Schwachstellen werden häufig ausgenutzt, um die Daten- und Systemintegrität zu gefährden, wenn APIs beteiligt sind.

Der Hauptunterschied zwischen den OWASP Top 10 und den OWASP Top 10 API-Schwachstellen besteht darin, dass der Schwerpunkt auf der Verwendung von APIs liegt, die möglicherweise Daten oder Funktionen offenlegen und in modernen Web- und Mobilanwendungen weit verbreitet sind. Der Grund für die gesonderte Betonung von APIs durch OWASP ist die Tatsache, dass APIs einen Großteil der Cloud-Sicherheitsangriffe ausmachen. Entsprechend der 2021 IBM Security X-Force Cloud Threat Landscape ReportIm vergangenen Jahr waren zwei Drittel der Sicherheitsvorfälle in der Cloud auf falsch konfigurierte APIs zurückzuführen. Die zugrunde liegenden Softwareschwächen stimmen jedoch mit denen der Webanwendungen überein. Aus Sicht der SAST- und DAST-Tools sind die erkannten Probleme ähnlich, obwohl sich die Zuordnung ändern wird.

SAST vs. DAST

Eine weitere Waffe in Ihrer Toolbox für die Sicherheit von Webanwendungen sind dynamische Anwendungssicherheitstests (DAST). Mit DAST werden böswillige Angriffe und andere externe Verhaltensweisen stimuliert, indem während Laufzeit- oder Black-Box-Tests nach Möglichkeiten gesucht wird, Sicherheitslücken auszunutzen.

Während SAST also jede Codezeile analysiert, ohne die Anwendung auszuführen, müssen Sie bei DAST die Anwendung ausführen, bevor sie mit der Suche nach Schwachstellen beginnen kann, sobald Sie die Software ausgeführt haben.

Entscheiden über statische und dynamische Codeanalyse für Ihre Organisation hängt von vielen Variablen ab. Lesen Sie unseren Blogbeitrag über SAST wo es einen großartigen direkten Vergleich der beiden Tools gibt.