Seien Sie am 30. April dabei: Vorstellung von Parasoft C/C++test CT für kontinuierliche Tests und Compliance-Exzellenz | Registrierung

Zum Abschnitt springen

Iron Bank Ihre DevSecOps für kontinuierliche Softwaresicherung

DevSecOps hat in mehreren Organisationen eine neue Welle in der Softwareentwicklung ausgelöst und sie zu einem integralen Bestandteil des CI/CD-Prozesses gemacht. Erfahren Sie, wie die Containerisierung der Parasoft SAST-Lösung der Softwarebereitstellung Ihres Unternehmens zugute kommt.

Zum Abschnitt springen

Zum Abschnitt springen

DevSecOps hat als De-facto-Prozess zur Formalisierung und Integration von Sicherheitstests als Teil des kontinuierlichen Integrations- und kontinuierlichen Bereitstellungs-/Bereitstellungsprozesses (CI/CD) erheblich an Dynamik gewonnen. Durch Integration von Sicherheit in einen CI/CD-Prozesskönnen Unternehmen Sicherheitstests automatisieren, die jedes Entwickler-Commit auslösen, und so Verzögerungen als Gated-Prozess vermeiden oder ihn am Ende fortsetzen.

CI/CD ist der Herzschlag der modernen Softwareentwicklung und Unternehmen erkennen die Notwendigkeit, eine CI/CD-Pipeline zu instanziieren, um ihren Softwarebereitstellungsprozess zu automatisieren und zu optimieren.

DoD Modernisierung der Softwareentwicklung

Das Verteidigungsministerium (DoD) erkennt den Wandel in der modernen Softwareentwicklung und durchläuft eine digitale Transformation, um die Einsatzagilität bei der Unterstützung von Kriegskämpfern und Feldoperationen zu erhöhen. Die Bereitstellung von Softwarefunktionen alle drei bis zehn Jahre macht es unmöglich, mit dem Tempo der Technologie Schritt zu halten. Aus diesem Grund hat das DoD eine Enterprise DevSecOps-Initiative gestartet, um seinen Ansatz zur Softwarebereitstellung zu modernisieren und zu transformieren.

Start der Enterprise DevSecOps-Initiative

Diese Initiative besteht aus mehreren Komponenten, die entwickelt wurden, um die Softwaresicherheit zu verbessern, die Infrastrukturkapazitäten zu verbessern, IT-Prozesse zu rationalisieren und Compliance-Prozesse zu modernisieren, um eine DoD-weite kontinuierliche Betriebsautorität zu ermöglichen.

Im Rahmen der Enterprise DevSecOps-Initiative des US-Verteidigungsministeriums wurde ein zentrales Repository autorisierter, gehärteter und akkreditierter Container mit erstklassigen Softwareentwicklungstools und -funktionen erstellt. Dieses zentrale Depot, bekannt als Iron Bank, soll die Messlatte im Feldsport senken DevSecOps-Lösungen in allen DoD-Softwareprogrammen.

Angesichts der jüngsten und zunehmenden Bedrohungen, CI/CD-Toolchains und DevSecOps-Pipelines zu gefährden, wie sie beim SolarWinds-Verstoß beobachtet wurden, versucht das DoD, Iron Bank zu nutzen, um die Einführung von DevSecOps zu beschleunigen, um den Softwarebereitstellungsprozess für alle DoD-Softwareprogramme zu sichern.

Das Iron Bank-Repository beherbergt sowohl kostenlose und Open-Source-Softwareentwicklungstools (FOSS) als auch kommerzielle Standardsoftwareentwicklungstools (COTS). Container in Iron Bank werden auf der Grundlage des Container-Hardening-Leitfadens der Agentur gehärtet, um eine DoD-weite Reziprozität über Klassifizierungen hinweg zu ermöglichen.

Parasoft SAST in Iron Bank

DoD-Softwareprogramme können ihre CI/CD-Pipeline und Toolchains mit Parasoft C / C ++ test, das vollständigste Statische Anwendungssicherheitstests (SAST) Lösung für C und C++, die umfassende Analysetechniken nutzt (musterbasierte Analyse, Datenflussanalyse und abstrakte Interpretation), um kritische Schwachstellen aufzudecken, die oft zu Cyberangriffen führen.

Offenlegen kritischer Sicherheitslücken mit Parasoft C/C++test

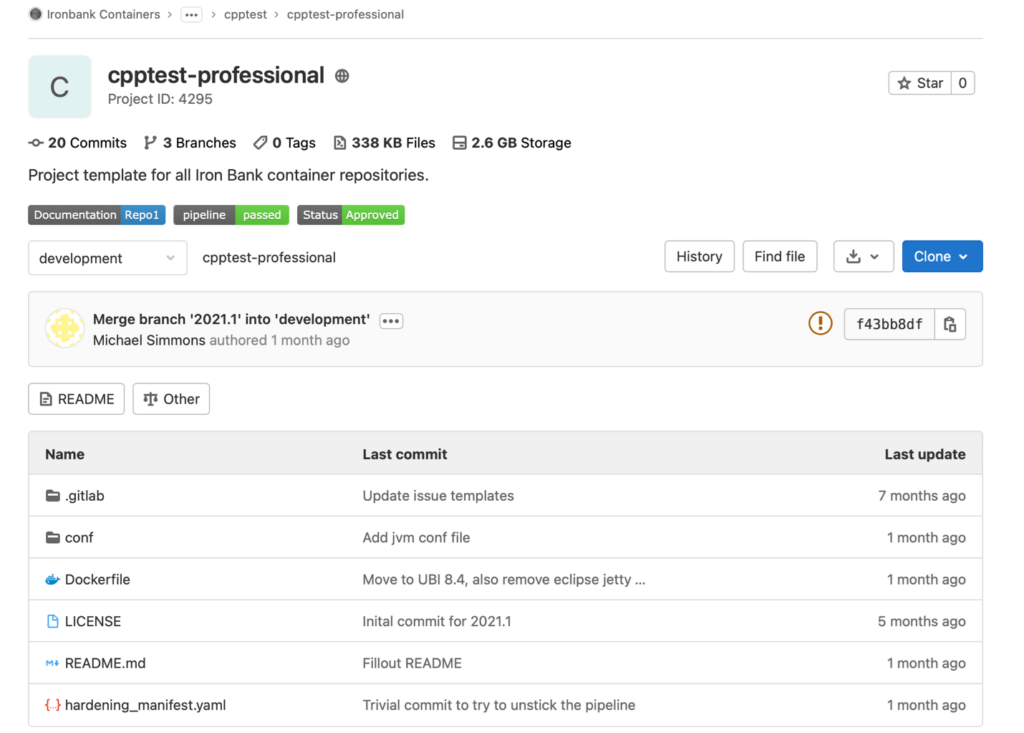

Es wird derzeit gehostet auf GitHub von Iron Bank als Dockerfile und soll als Basisimage für C/C++-Compiler-Toolchains verwendet werden. Sowohl die Standard- als auch die Professional-Version sind verfügbar, um DoD-Softwareprogramme bei der Formalisierung von SAST und zu unterstützen Unit-Test-Funktionen im Rahmen ihrer Softwaretests. Parasoft erkennt an, dass die Fähigkeit zur Entwicklung, Bereitstellung und kontinuierlichen Verbesserung von Software für die Landesverteidigung unerlässlich ist.

Parasoft C/C++ Test ist ideal für Embedded-Software-Entwicklung und kann dabei helfen, Sicherheits- und Qualitäts-Compliance-Standards durchzusetzen und zu validieren, wie z Gemeinsame Schwächenzählung (CWE), CERT Sichere Codierungsstandards, MISRA und AUTOSAR um nur einige zu nennen, sowie die Compliance-Validierung für DISA STIG und OWASP.

Ein wachsender Embedded-Markt

Jüngste Studien deuten darauf hin, dass der Markt für eingebettete Systeme für militärische (nationale Verteidigungs-)Systeme voraussichtlich von 1.4 Milliarden im Jahr 2020 auf 2.1 Milliarden bis 2025 bei einer CAGR von 8.3 % von 2020 bis 2025 anwachsen wird.

Parasoft ist sich dieser wachsenden Nachfrage bewusst und hat sich dazu verpflichtet, erhebliche Ressourcen zu investieren, um sicherzustellen, dass unsere C/C++-Test-SAST-Lösung containerisiert werden kann, um den DoD-Härtungs- und Sicherheitsstandards zu entsprechen. Dies bietet Parasoft eine einzigartige Gelegenheit, mit DoD-Softwareprogrammen zusammenzuarbeiten, um ihre Missionsziele der digitalen Transformation und der Modernisierung von Softwareentwicklungspraktiken zu erreichen, um schnell garantierte Softwaresicherheit bereitzustellen.

Iron Bank Ihre DevSecOps

Die Containerisierung der Parasoft SAST-Lösung bietet DoD-Softwareprogrammen die folgenden Vorteile.

- Automatisiert Sicherheitstests in der CI/CD-Pipeline für Codeänderungen, die von Entwicklern eingereicht werden, um mit dem Takt der Softwarebereitstellung Schritt zu halten.

- Bietet die Möglichkeit, Sicherheit und Compliance in DevOps-Tools und -Workflows zu integrieren, um Sicherheits- und Compliance-Standards durchzusetzen, um Entscheidungen im Risikomanagement zu unterstützen.

- Hilft bei der Verbesserung der Zusammenarbeit zwischen Entwicklern und Sicherheitsteams durch Analyse des Behebungsworkflows, detaillierte Berichte zu Ergebnissen, Details zur Codeabdeckung und Berichtsanalysen, um zu bestimmen, was am wichtigsten ist.

- Unterstützt Continuous Authority to Operate (cATO)-Aktivitäten durch Bereitstellung von Echtzeit-Einblicken in Risiken und Metriken, die durch Sicherheitstests identifiziert wurden. Dies kann verwendet werden, um die Reziprozität zwischen DoD-Softwareprogrammen auszuweiten, um cATO-Aktivitäten zu beschleunigen und zu informieren.

- Bietet detailliertes Analyse-Feedback, das in den Arbeitsablauf der Entwickler integriert wird und Entwickler bei der Behebung von Schwachstellen und der Verbesserung der Codierungspraktiken anleitet.

Diese Vorteile sind entscheidend, um DoD dabei zu helfen, seine Missionsanforderungen zu erfüllen und die grenzenlosen Möglichkeiten der modernen Softwareentwicklung zu realisieren. Die frühzeitige Formalisierung von Softwaresicherheitstests mit einer Shift-Left-Denkweise ist für kritische Systeme nicht verhandelbar und muss auf den Prinzipien der kontinuierlichen Softwaresicherung aufbauen. Tun Sie es früh und tun Sie es oft.

Offenlegen kritischer Sicherheitslücken mit Parasoft C/C++test

„MISRA“, „MISRA C“ und das Dreieckslogo sind eingetragene Marken von The MISRA Consortium Limited. ©The MISRA Consortium Limited, 2021. Alle Rechte vorbehalten.